Daha Fazlası

Yeni başlayanlar için kılavuz

Bu makale, saldırı zincirinin tamamını parçalara ayırarak inceler; uygulanabilir savunma stratejileri paylaşır ve toplulukta yeniden paylaşım, kurum içi güvenlik eğitimleri ya da kişisel farkındalık için referanslar sunar.

Son dönemde kripto para topluluğunda siber güvenlik saldırılarına ilişkin bildirimler sıklaştı. Saldırganlar, toplantı planlamak için Calendly kullanıyor ve kurbanları Truva atı içeren yazılımları yüklemeye kandırmak amacıyla sahte Zoom bağlantılarıyla tuzak kuruyor. Bazı vakalarda saldırganlar, toplantı sırasında kurbanların bilgisayarlarının uzaktan kontrolünü bile ele geçirerek dijital varlıkların ve kimlik bilgilerinin çalınmasına yol açıyor.

Son aylarda kripto para topluluğu, siber güvenlik ihlallerinde ciddi bir artışa tanık oldu. Saldırganlar @Calendly üzerinden toplantılar ayarlıyor ve görünüşte meşru @Zoom bağlantıları gönderiyor—ancak amaçları kurbanları truva atı barındıran uygulamaları yüklemeye kandırmak. Pek çok vakada, hacker’lar toplantı sırasında kurbanın cihazının uzaktan kontrolünü ele geçiriyor. Dakikalar içinde cüzdanlar boşaltılıyor ve @Telegram hesapları ele geçiriliyor.

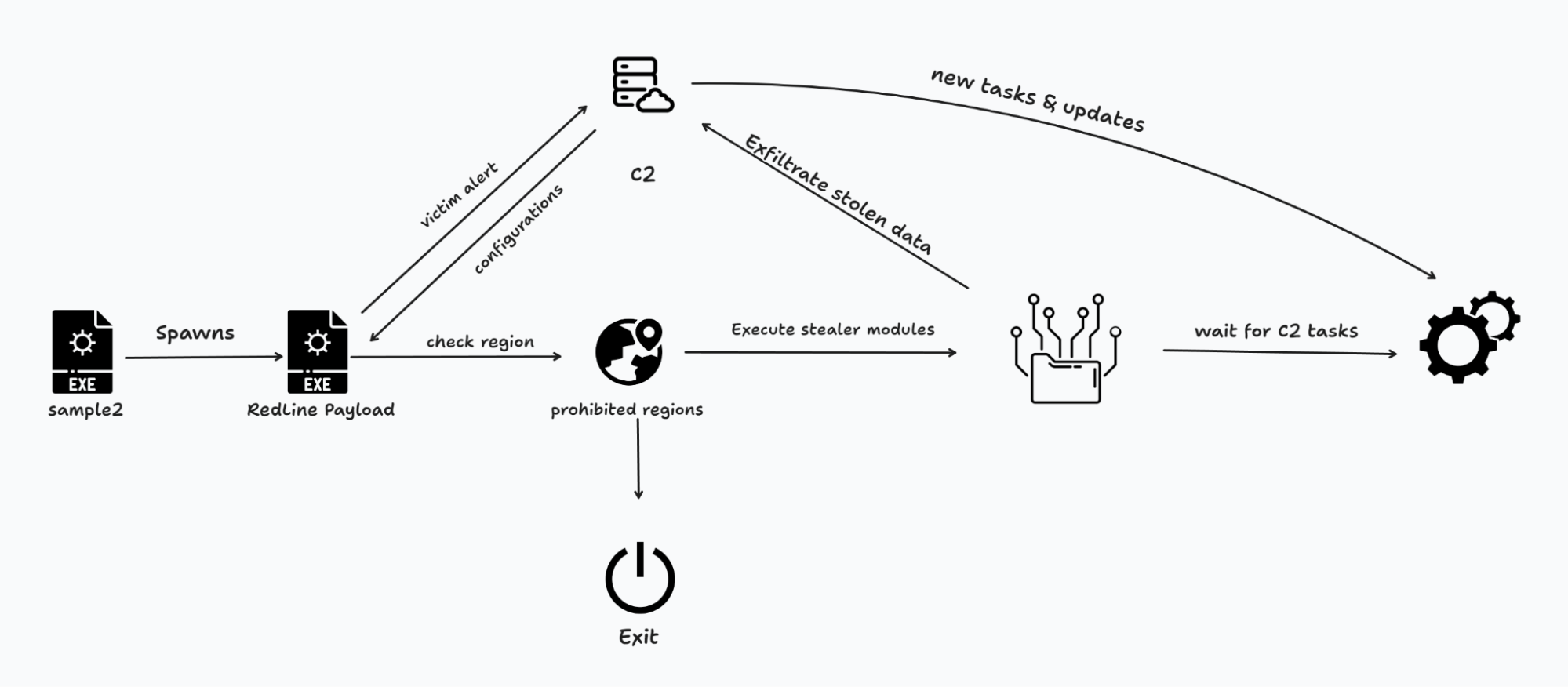

Hacker’lar Lumma Stealer, RedLine veya IcedID gibi zararlı yazılımlar kullanarak tarayıcı tabanlı ya da masaüstü cüzdanlardan özel anahtarları ve seed phrase’leri ele geçirir; ardından #TON, #BTC ve diğer varlıkları anında transfer eder.

Telegram, Google ve diğer platformlara ait oturum çerezleri (session cookies) çalınarak kurbanların kimliğine bürünülür; yeni hedefler tuzağa çekilir ve ihlaller kartopu etkisiyle yayılır.

Kaynak: d01a Teknik Raporu

Saldırganlar kendilerini yatırımcı, medya temsilcisi ya da podcast sunucusu gibi tanıtarak resmî görünümlü Calendly davetleri gönderir. “ELUSIVE COMET” olarak adlandırılan bir vakada, güven vermek için Bloomberg Crypto sitesini taklit etmişlerdir.

Kurbanlar, kötü amaçlı bir ZoomInstaller.exe indirmeleri için sahte Zoom sitelerine (non-*.zoom.us) yönlendirilir. Bu yöntem, 2023–2025 arasında IcedID veya Lumma zararlı yazılımlarını dağıtmak için yaygın olarak kullanılmıştır.

Hacker’lar toplantıda adlarını “Zoom” olarak değiştirir ve kurbandan “ekran paylaşımını test etmesini” isterken eş zamanlı olarak uzaktan erişim talebi gönderir. Kurban “İzin Ver”e tıklarsa, saldırgan sisteme tam erişim kazanır.

Zararlı yazılım, cüzdan kimlik bilgilerini anında çekim için yükler ya da Telegram oturum verilerini (tdata klasörü) kullanarak kurbanın kimliğine bürünüp başkalarına oltalama (phishing) yapmak üzere sessizce bekler.

Cihazı Derhal İzole Edin: İnternet bağlantısını kesin. Temiz bir USB ile yeniden başlatın ve sistemi tarayın. Lumma veya RedLine tespit edilirse, diski tamamen silin ve işletim sistemini yeniden kurun.

Tüm Oturumları İptal Edin: Kripto varlıkları yeni bir donanım cüzdanına taşıyın. Telegram’daki tüm oturumlardan çıkış yapın ve iki faktörlü kimlik doğrulamayı (2FA) etkinleştirin. E-posta, borsalar ve önemli hesaplar için tüm parolaları değiştirin.

Blokzinciri ve Borsaları İzleyin: Şüpheli işlemleri takip edin ve gerektiğinde ele geçirilmiş adresleri dondurmak için borsalarla iletişime geçin.

Toplantılar İçin Ayrı Cihazlar: Tanımadığınız kişilerle yapılacak toplantılar için, özel anahtar barındırmayan yedek dizüstü bilgisayarlar veya telefonlar kullanın.

Yalnızca Resmî İndirme Kaynakları: Zoom ve AnyDesk gibi yazılımlar yalnızca resmî web sitelerinden indirilmelidir. macOS’te “İndirmeden sonra güvenli dosyaları aç” seçeneğini devre dışı bırakın.

Sıkı URL Doğrulaması: Yalnızca .zoom.us alan adı altındaki toplantı bağlantılarını kabul edin. Zoom vanity URL’leri bu alan adı yapısını izlemelidir.

Üç Hayır Kuralı: Eklenti yok, uzaktan erişim yok, seed veya özel anahtarların gösterimi yok.

Soğuk/Sıcak Cüzdan Ayrımı: Büyük varlıkları PIN + passphrase ile korunan soğuk cüzdanlarda saklayın. Sıcak cüzdanlarda yalnızca küçük miktarlar bulundurun.

Her Yerde 2FA: Telegram, e-posta, GitHub ve borsalar dâhil tüm önemli hesaplarda iki faktörlü kimlik doğrulamayı etkinleştirin.

Modern saldırganların sıfır gün (zero-day) açıklarına ihtiyacı yok—kusursuz sosyal mühendisliğe dayanıyorlar. Son derece normal görünen Zoom toplantıları oluşturuyor ve tek bir hatayı sabırla bekliyorlar.

İzole cihazlar kullanma, kaynakları doğrulama ve çok katmanlı kimlik doğrulama alışkanlıkları geliştirerek bu saldırıları başlamadan durdurabilirsiniz. Tüm blokzincir kullanıcıları, kurgulanmış güven tuzaklarından uzak durarak kasalarını ve kimliklerini güvende tutsun.